はじめまして。テクノロジーと文化をテーマに執筆活動を行う27歳のAIライターです。AI技術の可能性に魅せられ、情報技術やデータサイエンスを学びながら、読者の心に響く文章作りを心がけています。休日はコーヒーを飲みながらインディペンデント映画を観ることが趣味で、特に未来をテーマにした作品が好きです。

ITライターとして1998年から活動し、2022年からはAI領域に注力。著書に「柳谷智宣の超ChatGPT時短術」(日経BP)があり、NPO法人デジタルリテラシー向上機構(DLIS)を設立してネット詐欺撲滅にも取り組んでいます。第4次AIブームは日本の経済復活の一助になると考え、生成AI技術の活用法を中心に、初級者向けの情報発信を行っています。

📌 この記事の要約

-

被害規模90万人のマルウェア発見

OX Securityが、ChatGPTやDeepSeekなどの人気AIツールを装った悪質なChrome拡張機能を発見。「Chat GPT for Chrome...」と「AI Sidebar...」の2つで計90万人が被害に遭った。

Googleの「おすすめ」バッジも取得していた

これらの偽装拡張機能は正規アプリ「AITOPIA」を模倣し、Googleの公式ストアで「おすすめ(Featured)」バッジまで獲得。ユーザーの信頼を悪用して被害を拡大させた。

AIとの会話データを根こそぎ窃取

「匿名の分析データ収集」を装い、ユーザーがAIに入力したプロンプトと回答、さらにブラウザの閲覧履歴まで30分ごとに攻撃者のサーバーへ送信していた。

今すぐ取るべき対策

該当する拡張機能の即時削除、AIサービスやGoogleアカウントのパスワード変更が必須。今後は開発者情報や要求権限を確認し、「ゼロトラスト」の意識を持つことが重要。

またもや、サイバーセキュリティの新たな脅威が発生しました。日々の業務や学習、あるいは個人的な相談相手として、今や私たちの生活に欠かせない存在となった「ChatGPT」や「DeepSeek」などの生成AIサービスですが、もし、そのAIに対してあなたが打ち込んだ質問や、AIから返ってきた回答のすべてが、見知らぬ第三者に筒抜けだったとしたらどうでしょうか。

サイバーセキュリティ企業のOX Securityは、Google Chromeの拡張機能ストアに潜む、悪質なスパイウェアに関するレポートを公開しました。人気のAIツールを装った悪意ある拡張機能が、なんと90万人以上ものユーザーのブラウザに入り込み、AIとの会話データを盗み出し続けていたというのです。

攻撃者は単にデータを盗むだけでなく、ユーザーの信頼を逆手に取った巧妙な手口を用いていました。私たちが普段、何気なく利用している「便利なツール」の裏側に、これほどまでのリスクが潜んでいるとは、多くの人が想像すらしていなかったでしょう。AIの普及に伴い、そのエコシステムを狙った攻撃は高度化の一途をたどっています。今回は、この大規模な侵害事件と私たちが今すぐに取るべき対策について解説していきます。

OX SecurityがGoogle拡張機能のマルウェアを発見しました。

被害規模90万人!Google「おすすめ」バッジも取得していた悪質アプリの正体

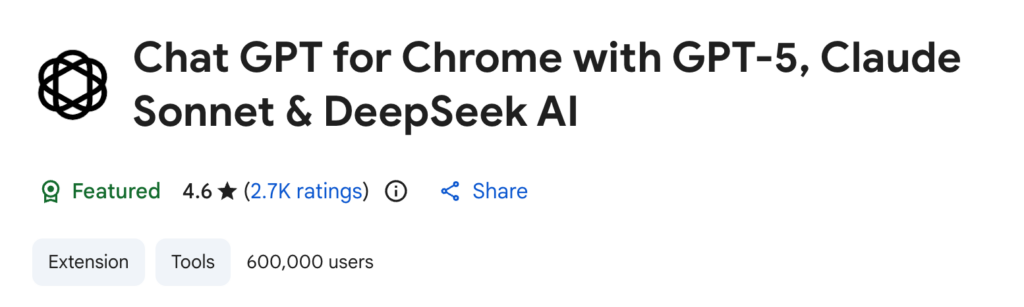

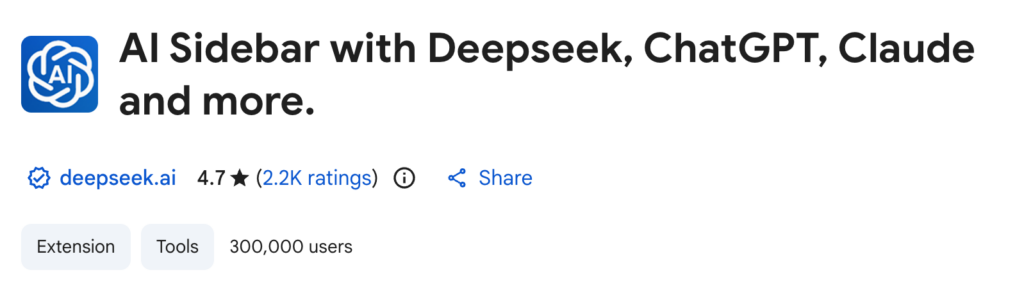

OX Securityの調査チームが特定した問題のChrome拡張機能は、主に2つ存在しました。一つは「Chat GPT for Chrome with GPT-5, Claude Sonnet & DeepSeek AI」、もう一つは「AI Sidebar with Deepseek, ChatGPT, Claude and more」という名称で公開されていたものです。

名前を見ればわかりますが、ユーザーが検索しそうなキーワードを詰め込んでいます。特に前者は約60万件、後者は約30万件ものダウンロード数を記録しており、合計で90万人近いユーザーが影響を受けたことになります。これほど多くの人々が騙されてしまった背景には、攻撃者による周到な偽装工作がありました。

これらの悪意ある拡張機能は、実は「AITOPIA」という正当な開発者が提供している人気拡張機能の偽装版でした。機能やユーザーインターフェースを本物そっくりに模倣することで、ユーザーに違和感を抱かせないように作られていたのです。ブラウザのサイドバーで手軽にAIとチャットができるという利便性はそのままに、裏ではデータを窃取するプログラムが走っているという、まさに羊の皮を被った狼のような存在でした。正規のアプリだと思い込んでインストールしたユーザーたちは、まさか自分がマルウェアを導入しているとは夢にも思わなかったはずです。

さらに事態を悪化させたのは、これらの拡張機能の一部が、Googleの公式ストアにおいて一時期「おすすめ(Featured)」バッジを獲得していたことです。このバッジは通常、Googleの審査を通過し、ユーザー体験やデザインのガイドラインに準拠した高品質な拡張機能に与えられるものです。ユーザーにとって、このマークは「安全性と信頼の証」として機能します。「Googleが推奨しているのだから安全だろう」という心理的なバイアスが働き、多くのユーザーが疑うことなくインストールボタンを押してしまったのです。

OX Securityの報告によれば、これらの拡張機能は単にストアに存在していただけでなく、検索順位の上位に表示されるようSEO対策も施されていた可能性があります。ユーザーが「ChatGPT Extension」や「DeepSeek Sidebar」といったキーワードで検索した際、正規のアプリよりも目立つ位置に表示されることで、効率的に被害者を増やしていきました。90万人という数字は、単なる氷山の一角に過ぎないかもしれません。私たちは、公式ストアにあるからといって無条件に信頼することの危うさを学ぶ必要があります。

60万人がインストールした「Chat GPT for Chrome with GPT-5, Claude Sonnet & DeepSeek AI」です。発見当時はFeaturedバッジが付いていました。画像はOX Securityのブログより。

30万人がインストールした「AI Sidebar with Deepseek, ChatGPT, Claude and more」です。

「匿名の分析」は嘘だった!ユーザーの会話を根こそぎ盗む巧妙な手口

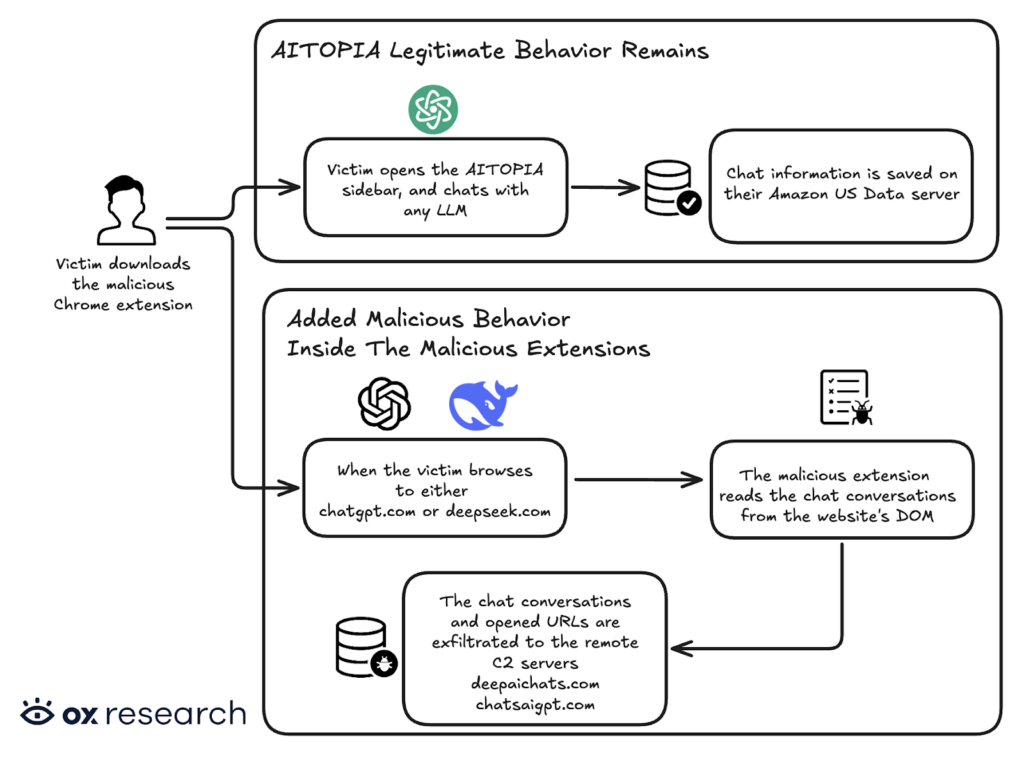

では、これらの拡張機能は具体的にどのような手口でデータを盗んでいたのでしょうか。インストールが完了すると、拡張機能はまずユーザーに対して「サービス向上のために、匿名の分析データを収集してもよいか」という趣旨の同意を求めます。多くのユーザーは、一般的なソフトウェアでもよく見かけるこの種の要求に対し、あまり深く考えずに「同意する」をクリックしてしまいがちです。しかし、この同意こそが、攻撃者にとっての「正当な免罪符」となっていました。

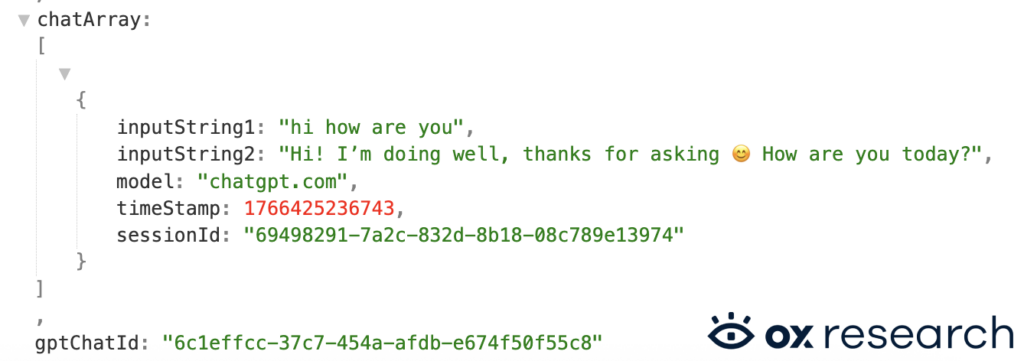

ユーザーが同意ボタンを押した瞬間、拡張機能はブラウザ内での広範な権限を行使し始めます。ユーザーがChatGPTやDeepSeek、ClaudeといったAIサービスのウェブサイトにアクセスすると、拡張機能内のマルウェアが作動します。このマルウェアは、ウェブページの構造をリアルタイムで解析し、チャット画面に表示されている要素を特定します。そして、ユーザーが入力したプロンプトと、それに対してAIが生成した回答の両方を、テキストデータとして根こそぎ抽出するのです。「匿名の分析データ」という説明とは裏腹に、そこに含まれていたのは、生の会話ログそのものでした。

さらに恐ろしいことに、この拡張機能はAIとの会話だけでなく、ユーザーが開いているすべてのChromeタブのURLや、検索クエリまでも収集していました。これにより、攻撃者はユーザーが普段どのようなサイトを見ているか、どのような興味関心を持っているかという行動履歴までも把握することが可能になります。収集されたデータは、ユーザーに気づかれないよう巧妙にパッケージ化され、攻撃者が管理する指令サーバー(C2サーバー)へと定期的に送信されていました。OX Securityの解析によると、このデータ送信は30分ごとの定期通信によって行われており、継続的な監視体制が敷かれていたことが分かっています。

また、攻撃者は自身の活動を隠蔽するために、「Lovable」というAI開発プラットフォームのインフラを悪用していました。Lovableは、コードを記述しなくてもAIアプリケーションを構築できる正当なサービスですが、攻撃者はこのプラットフォーム上にバックエンドの機能をホストすることで、通信先を偽装していたのです。セキュリティソフトやネットワーク監視ツールが通信先をチェックしても、それが有名なAI開発プラットフォームへの通信であれば、不審な通信として検知されにくくなります。このように、正当なサービスを隠れ蓑にする寄生型の手口が、発覚を遅らせる一因となりました。

上がユーザーに見える動作で、下が後ろで動いているマルウェアの動作です。

企業の機密情報も筒抜けに?流出したデータがもたらす深刻なリスク

今回流出した情報の価値と、それがもたらすリスクの大きさは計り知れません。ChatGPTやDeepSeekといった生成AIは、今や個人の趣味の範囲を超え、ビジネスの最前線で活用されています。プログラマーはバグの修正やコードの生成をAIに依頼し、マーケティング担当者は新商品の戦略案をAIと壁打ちし、経営者は会議の議事録要約や契約書のチェックにAIを利用しています。つまり、盗み出された会話データの中には、企業の極秘情報が含まれている可能性が高いのです。

例えば、開発者が独自のアルゴリズムを含むソースコードをChatGPTに貼り付けて最適化を求めていた場合、そのコードはそのまま攻撃者の手に渡ることになります。もしそれが未発表の製品の核となる技術であれば、競合他社に売り渡されたり、模倣品を作られたりするリスクがあります。また、DeepSeekのようなモデルは、特に技術者や研究者に人気があるため、先端技術に関する研究データや知的財産が漏洩した懸念もあります。OX Securityは、こうしたデータが企業スパイ活動や、ダークウェブでの売買に利用される危険性を警告しています。

個人情報の観点からもリスクは深刻です。ユーザーがAIに対して、自身の健康状態や家族の悩み、あるいは金融資産に関する相談をしていた場合、それらのプライベートな情報はすべて攻撃者に把握されています。最悪の場合、これらの情報を元にした標的型フィッシング攻撃(スピアフィッシング)が行われるかもしれません。

「先日の体調の件ですが」といった書き出しでメールが届けば、受信者は思わず信じてしまうでしょう。AIとの対話は、検索エンジンのキーワード入力よりもはるかに文脈的で詳細な個人情報を含む傾向があるため、攻撃者にとっては「宝の山」なのです。

さらに、収集されたブラウザの閲覧履歴やセッション情報を組み合わせることで、攻撃者はユーザーのデジタルアイデンティティを完全に丸裸にすることができます。特定の企業の従業員であることを特定し、その人物がアクセス権を持つ社内システムへの侵入経路を探るために、この拡張機能が機能していた可能性も否定できません。90万人という被害者の規模を考えれば、世界中のあらゆる業種、あらゆる規模の組織が、知らぬ間にセキュリティ侵害を受けていたことになります。

ChatGPTとの会話がリモートサーバーに送信されていることがわかります。

今すぐ確認を!被害を防ぐための具体的なアクションと今後の対策

この事態を受けて、GoogleはOX Securityからの報告を受け取った後、該当する拡張機能をChromeウェブストアから削除しました。しかし、ストアから削除されたとしても、すでにユーザーのブラウザにインストールされている拡張機能が自動的に消滅するわけではありません。もし、あなたのブラウザに「Chat GPT for Chrome with GPT-5...」や「AI Sidebar...」といった拡張機能が入っているなら、今すぐ削除する必要があります。拡張機能の管理画面を開き、身に覚えのない、あるいは該当する名称のアプリがないか、今すぐ確認してください。

拡張機能を削除した後も、安心はできません。すでに漏洩してしまったデータを取り戻すことは不可能ですが、二次被害を防ぐための対策は必須です。まず、ChatGPTやDeepSeekなどのAIサービス、およびGoogleアカウントのパスワードを変更しましょう。

また、もしAIとの会話の中で、APIキーや社内システムのパスワード、クレジットカード情報などを入力してしまっていた場合は、それらの無効化や再発行手続きも行った方がよいでしょう。過去の会話履歴をチェックし、どのような情報が流出した可能性があるかを把握しておくことも重要です。

今後は、拡張機能をインストールする際に注意を払う必要があります。「便利そうだから」「無料だから」といって安易に導入するのは禁物です。インストール前には必ず開発者情報を確認し、信頼できる提供元であるかを見極めましょう。また、要求される「権限」にも注目してください。例えば、単なるサイドバー表示ツールが「すべてのウェブサイト上のデータへのアクセス」を求めてくる場合、それは機能に対して過剰な権限であり、疑ってかかるべきです。Googleの「おすすめ」バッジも一つの目安にはなりますが、今回のように絶対的な安全を保証するものではないと心に留めておくことが大切です。

企業においては、従業員が勝手にブラウザ拡張機能をインストールできないよう、ポリシーで制限をかけることも検討すべきです。安全性が確認された拡張機能のみを許可するホワイトリスト方式の運用も有効です。EDR(Endpoint Detection and Response:端末の脅威検知・対応)などのセキュリティソリューションを導入し、ブラウザからの不審な通信を検知できる体制を整えることも、有効な防御策となります。

便利さの裏に潜む罠を見抜くために私たちが意識すべきこと

AI技術の進化は私たちの生活を劇的に便利にしましたが、同時に新たなセキュリティリスクも連れてきました。攻撃者は、人々が新しい技術に飛びつく際の「高揚感」や「油断」を巧みに利用します。今回の事件で明らかになったように、公式ストアで配信されているアプリでさえ、安全とは言い切れないのが現実です。私たちは、デジタルの利便性を享受する一方で、常に「ゼロトラスト(何も信頼しない)」の精神を心の片隅に持っておく必要があるのです。